Postingan Terbaru

Sistem Jaringan Komputer Untuk Berbagi Data

Syukra

Dalam era digital saat ini, pertukaran data dan informasi antar perangkat menjadi semakin penting. Baik untuk kebutuhan bisnis, pendidikan, maupun pribadi, …

Mengenal dan Mencegah Eksploitasi dalam Laravel

Syukra

Laravel adalah salah satu framework PHP yang paling populer di dunia, terutama di kalangan developer web karena kemudahan penggunaannya, performa yang baik, dan …

Alat Analisis Website Subdomain Finder

Syukra

Subdomain finder adalah alat yang digunakan untuk menemukan subdomain dari sebuah domain utama. Subdomain adalah bagian dari struktur domain yang berfungsi …

WPScan: Mengenal dan Mengamankan WordPress dari Kerentanan

Syukra

WordPress telah menjadi salah satu platform terpopuler untuk pembuatan website di seluruh dunia. Dari blog pribadi hingga situs e-commerce besar, WordPress …

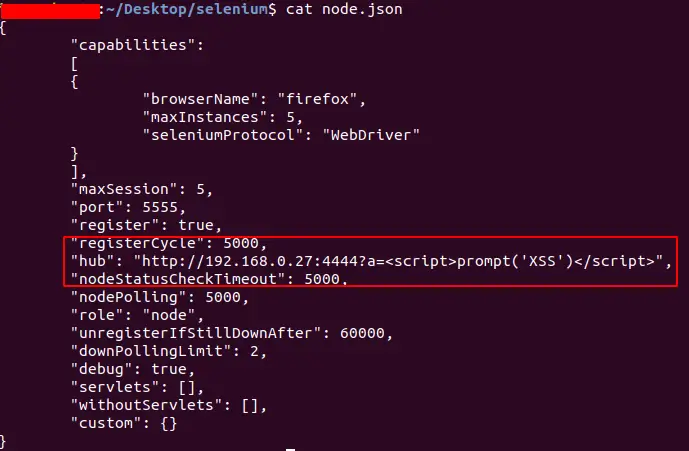

XSS Payload: Pemahaman, Risiko, dan Contoh

Syukra

Cross-Site Scripting (XSS) adalah salah satu jenis serangan cyber yang sangat umum terjadi di aplikasi web. XSS memungkinkan penyerang untuk memasukkan skrip …

Eksploitasi Winbox pada Mikrotik: Cara Kerja, Risiko, dan Pencegahan

Syukra

Winbox adalah sebuah aplikasi GUI (Graphical User Interface) yang dirancang oleh MikroTik untuk memungkinkan pengguna melakukan konfigurasi perangkat router …